.imgの解析問題を解く[CTF for Beginners 2018]"Find the messages"

経緯

主にこの記事を元にCTF復習中

SECCON Beginners CTF 2018 Write-up

手順

1 7zを解凍

disk.img_de4d3f06696ce78c1646ed140a0ca4e5fbe4c0aa.7z というファイルがドンとあるだけ。まず、.7zという拡張子なので、これを解凍する必要がある$ brew install p7zipで入るp7zipというパッケージで解凍できるようになる。

$ 7z e disk.img_de4d3f06696ce78c1646ed140a0ca4e5fbe4c0aa.7z $ 7z x disk.img

なぜかわからないけどextractするコマンドを2回叩いたらしいから記録に残しておく。とりあえず、それでファイルが展開される。

2 message1

txtファイルに謎の文字列。見覚えがあるのはpython使ってるからかな・・・base64ですね。 Y3RmNGJ7eTB1X3QwdWNoZWQ=

で、デコード。

>>> import base64

>>> str ="Y3RmNGJ7eTB1X3QwdWNoZWQ="

>>> base64.b64decode(str)

b'ctf4b{y0u_t0uched'

でた!

3 message2

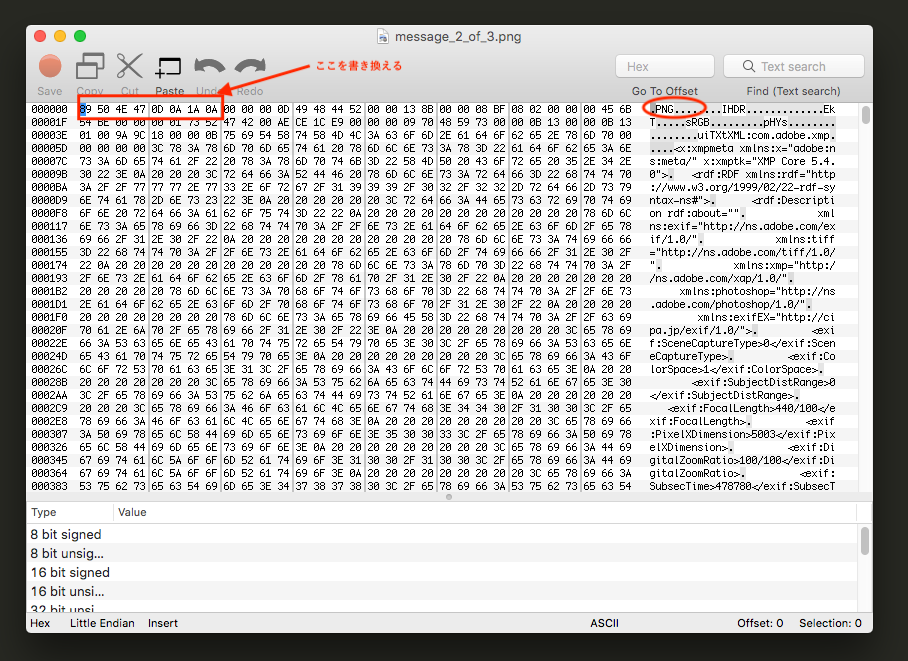

message_2_of_3.pngが見れない。ファイルが壊れてる??ということで、どうなってるのかバイナリをチェックしましょう。自分は0xEDというソフトを使ってます。

バイナリの最初がPNGは決まっているのですが、XXXXXXみたいになってるので、書き直します。

このように。

すると見えます。

_a_part_0f_ ですね、オブのオーがゼロなのでご注意をば。

3 message3

binwalkってのがいいらしいんですが、インストール後なんかうまく動いてくれないので別途foremostというツールを利用。

$ foremost disk.img foremost: /usr/local/etc/foremost.conf: No such file or directory Processing: disk.img |*|

00018946.pdfというファイルが手に入ります。 PDFに書いてます↓

"disk_image_for3nsics}"

これを足して、

ctf4b{y0u_t0uched_a_part_0f_disk_image_for3nsics}

が正解!

参考引用元記事

こちらも参考にさせていただきました。